متخصص في الاستجابة للحوادث وحماية الشبكات

متخصص في الاستجابة للحوادث وحماية الشبكات

وصف الخدمة

الاستجابة الفورية للحوادث (Incident Response): تحليل التنبيهات الأمنية، احتواء التهديدات، وعزل الأنظمة المصابة لمنع انتشار الهجوم.

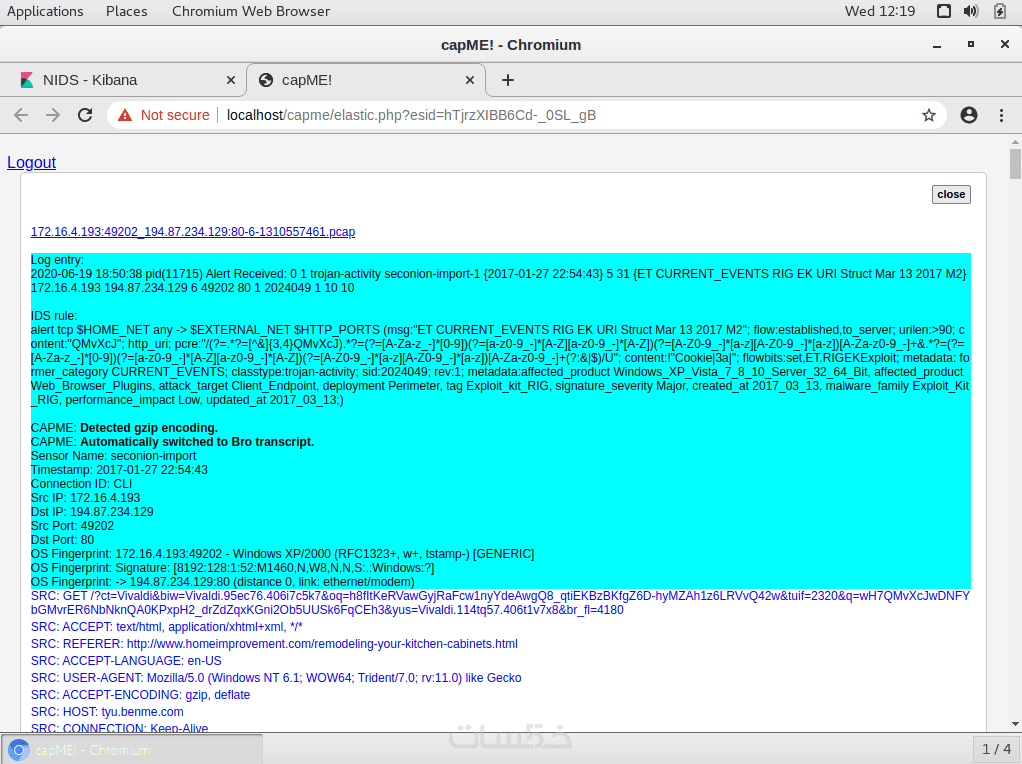

التحقيق الجنائي الرقمي (Digital Forensics): تحليل سجلات النظام (Logs) وذاكرة الوصول العشوائي (RAM) لفهم كيفية حدوث الاختراق وتحديد مصدره.

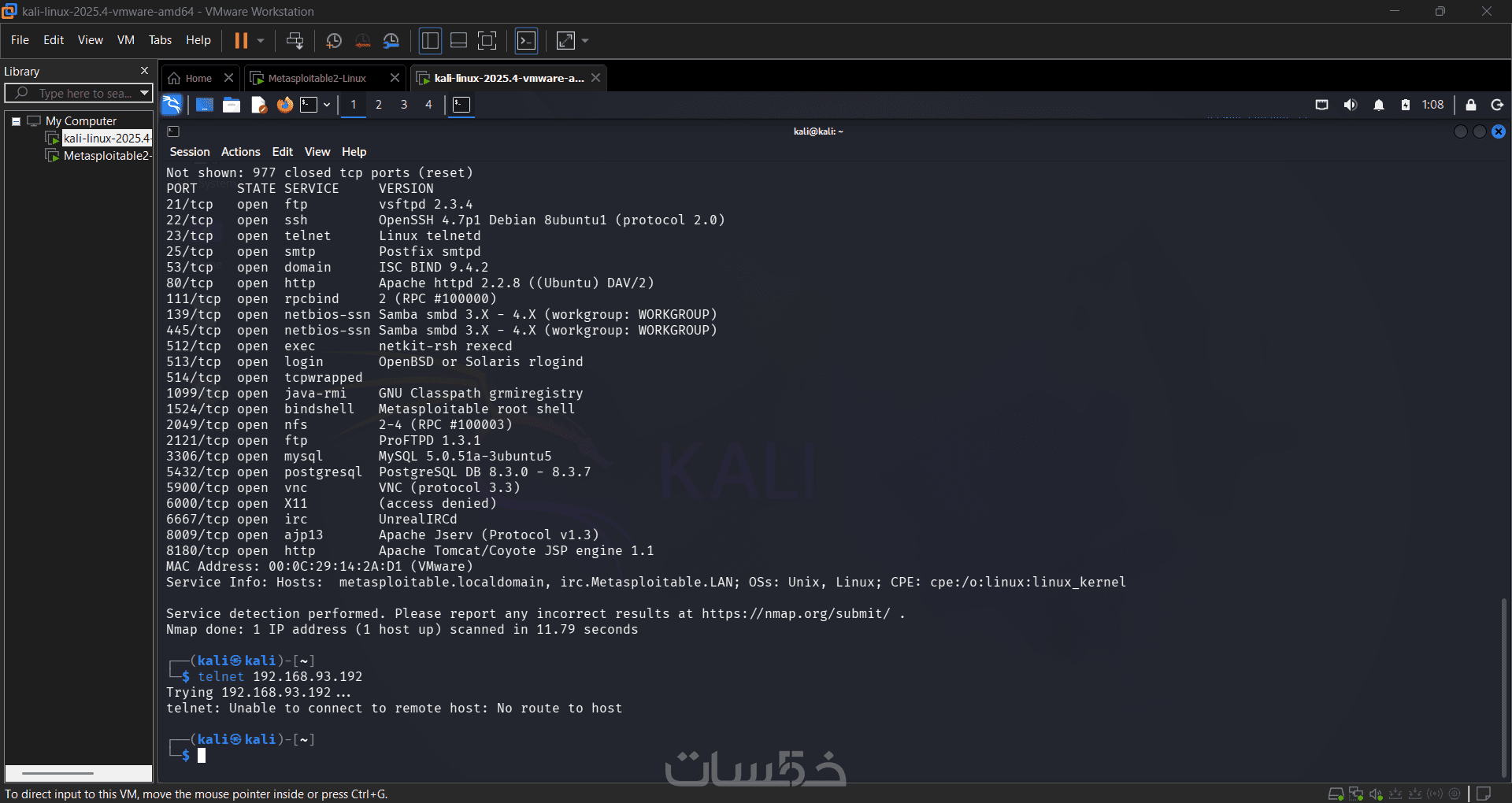

حماية وتأمين الشبكات: إعداد وتكوين جدران الحماية (Firewalls) وأجهزة التوجيه (Routers) بناءً على معايير Cisco لضمان بيئة شبكية عصية على الاختراق.

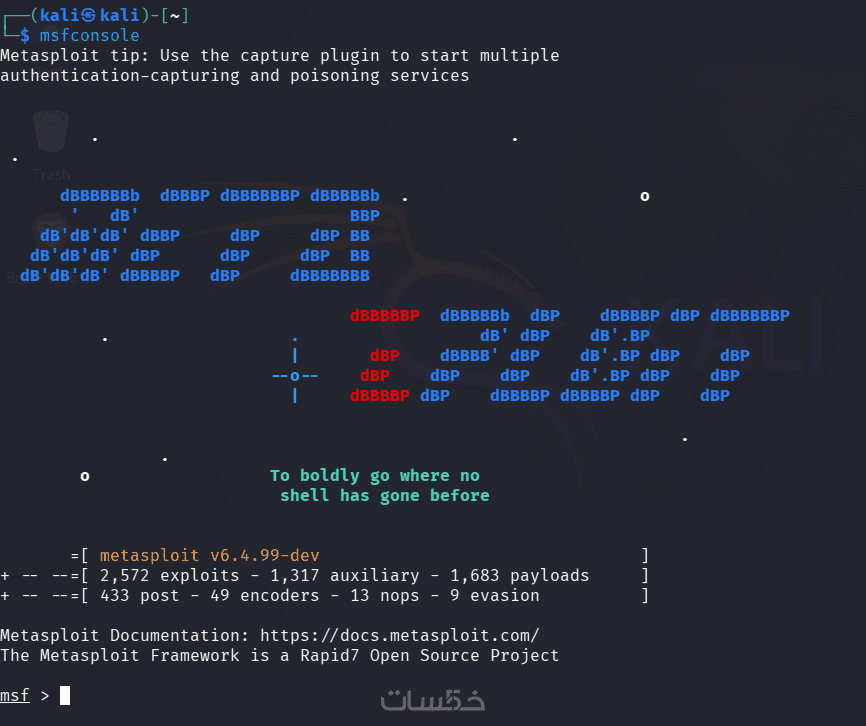

تحليل الثغرات (Vulnerability Assessment): فحص الأنظمة والشبكات لاكتشاف نقاط الضعف وتقديم تقارير تقنية لسدها.

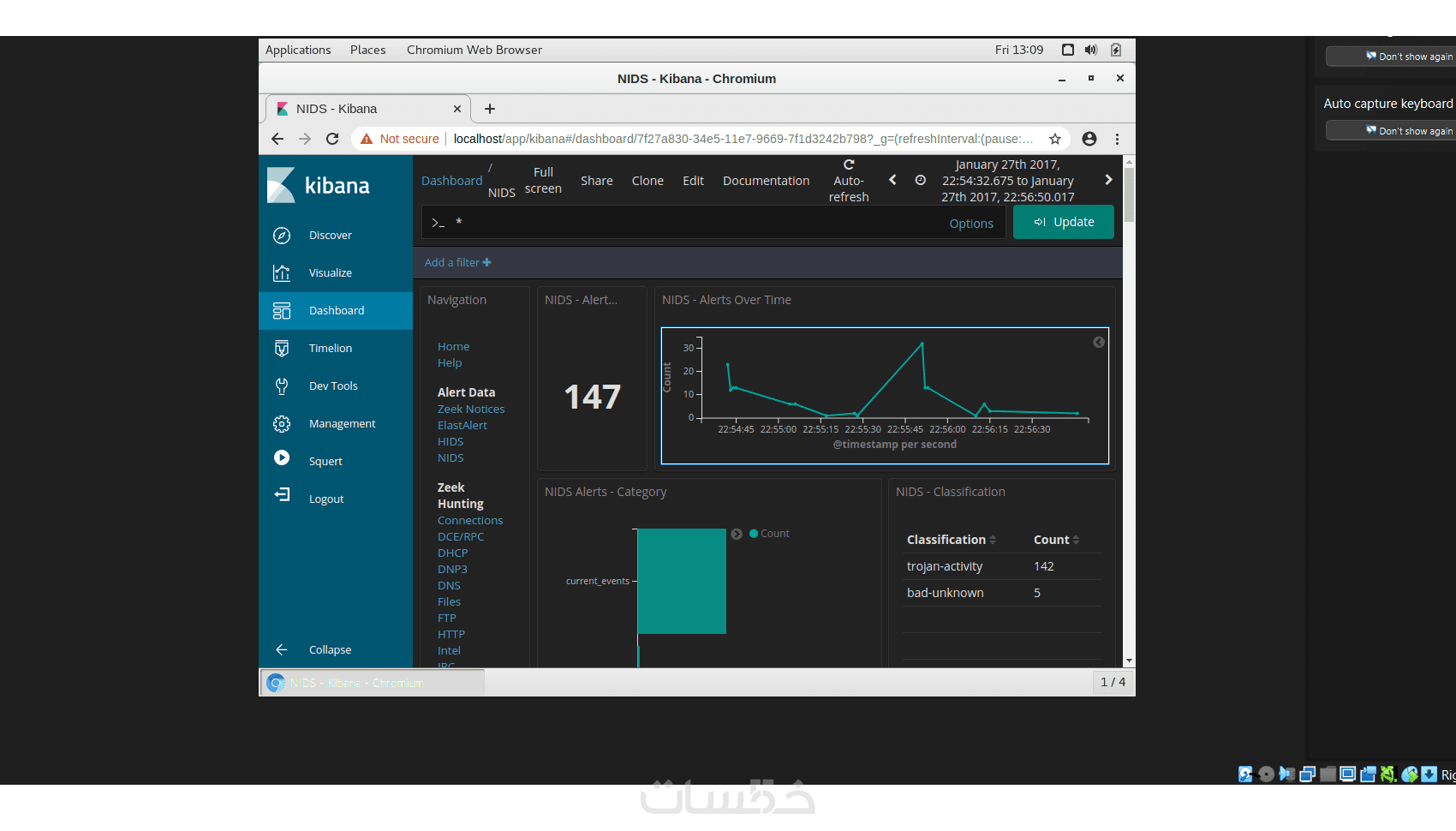

مراقبة أمن المعلومات (SOC): التعامل مع أدوات (SIEM) لمراقبة الحركة المشبوهة داخل الشبكة في الوقت الفعلي.

مميزات الخدمة

احتواء فوري: لمنع انتشار الهجمات.

تحقيق جنائي: لكشف مصدر الاختراق.

ما الذي ستستلمه

تحليل ومعالجة (5) تنبيهات أمنية (Security Alerts)

فحص التنبيهات الصادرة من نظام الـ SIEM أو جدران الحماية وتصنيفها (False Positive vs True Positive).

فحص ثغرات (Vulnerability Scan) لجهاز واحد أو IP واحد

باستخدام أدوات مثل Nessus أو Nmap، مع تقديم تقرير مختصر بالثغرات المكتشفة وطرق علاجها.

تحليل سجلات (Logs Analysis) لمدة ساعة من العمل

مراجعة سجلات نظام معين (Windows Event Logs أو Linux Syslogs) للبحث عن نشاط مشبوه واحد.

جلسة استشارية (15-30 دقيقة)

لتقييم الوضع الأمني الحالي للعميل وتقديم نصائح سريعة للاحتواء الأولي.