الاستجابة للحوادث السيبرانية وتحليل الاختراقات المتقدمة DFIR

الاستجابة للحوادث السيبرانية وتحليل الاختراقات المتقدمة DFIR

وصف الخدمة

هل تشتبه في اختراق أو نشاط مشبوه؟ أقدم لك حلاً جذرياً لكشف كواليس الهجوم وتأمين بيئتك الرقمية.

ماذا سأقدم لك؟

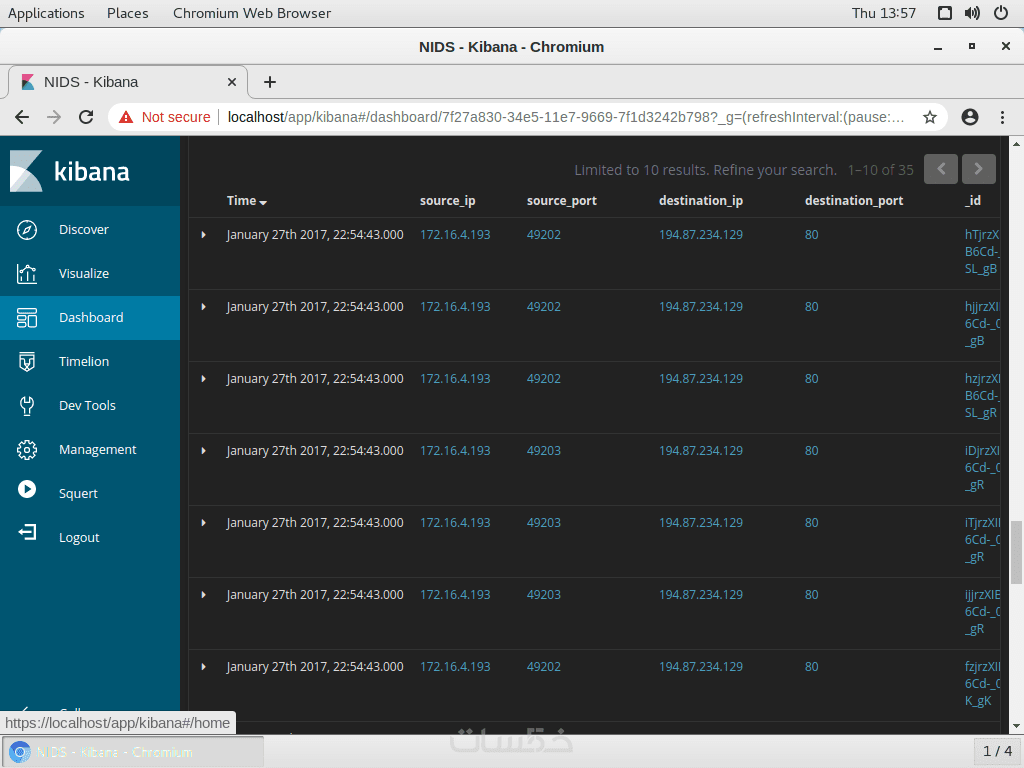

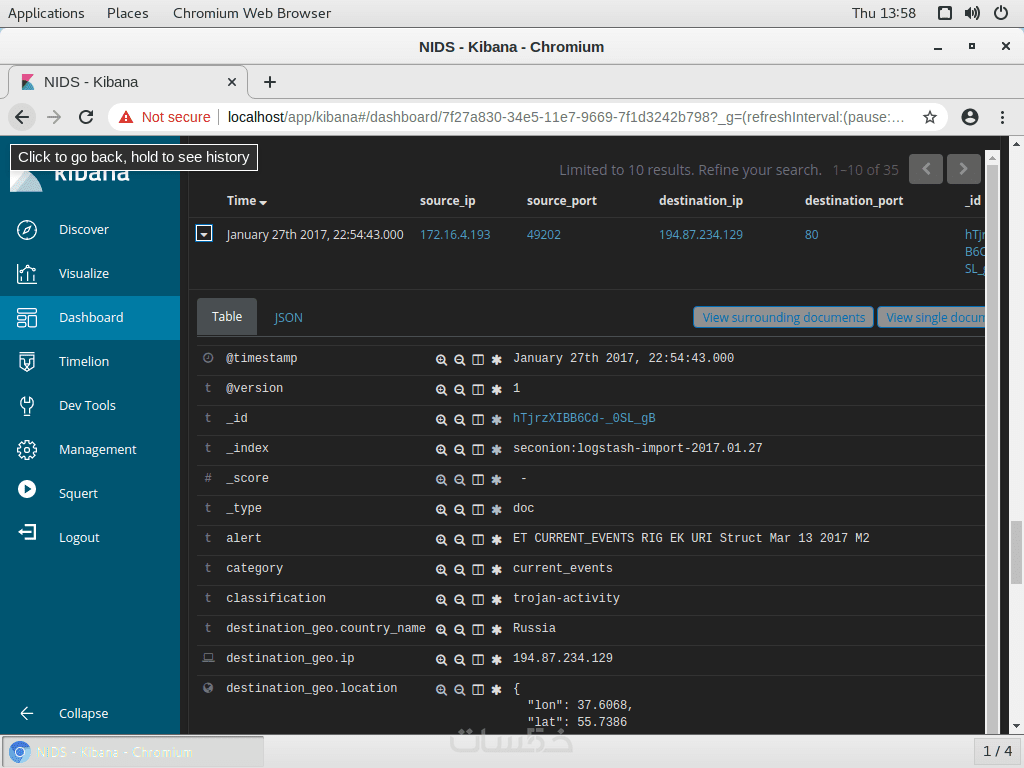

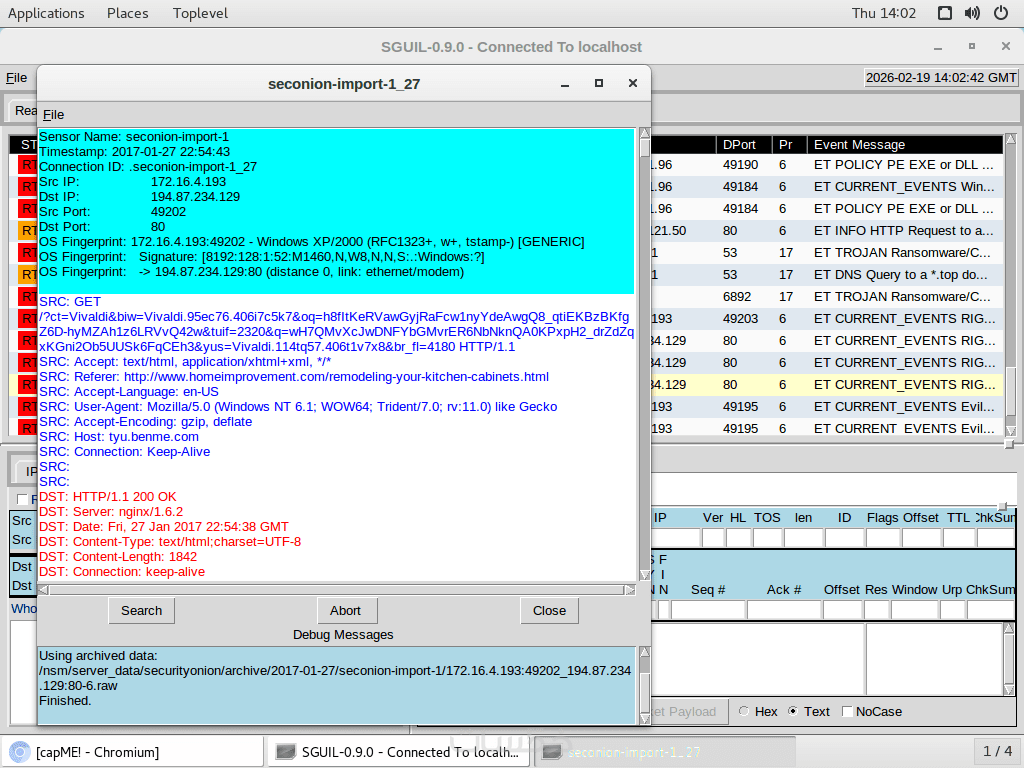

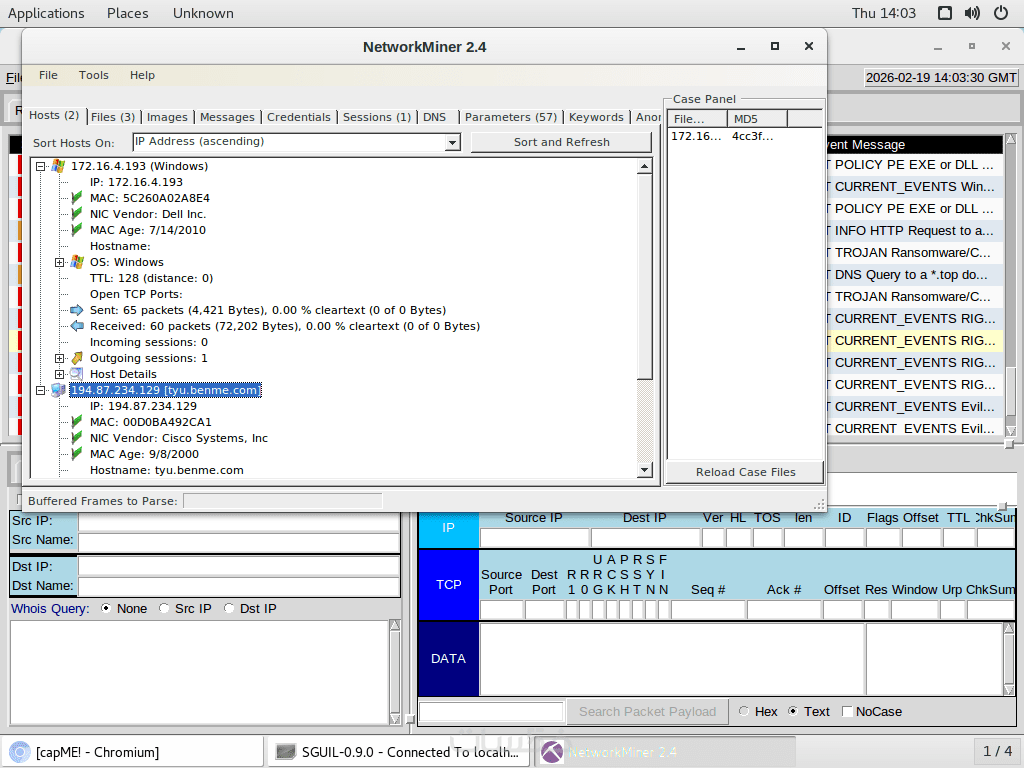

Network Forensics: تحليل حركة المرور وكشف الـ IPs للمهاجم والضحية.

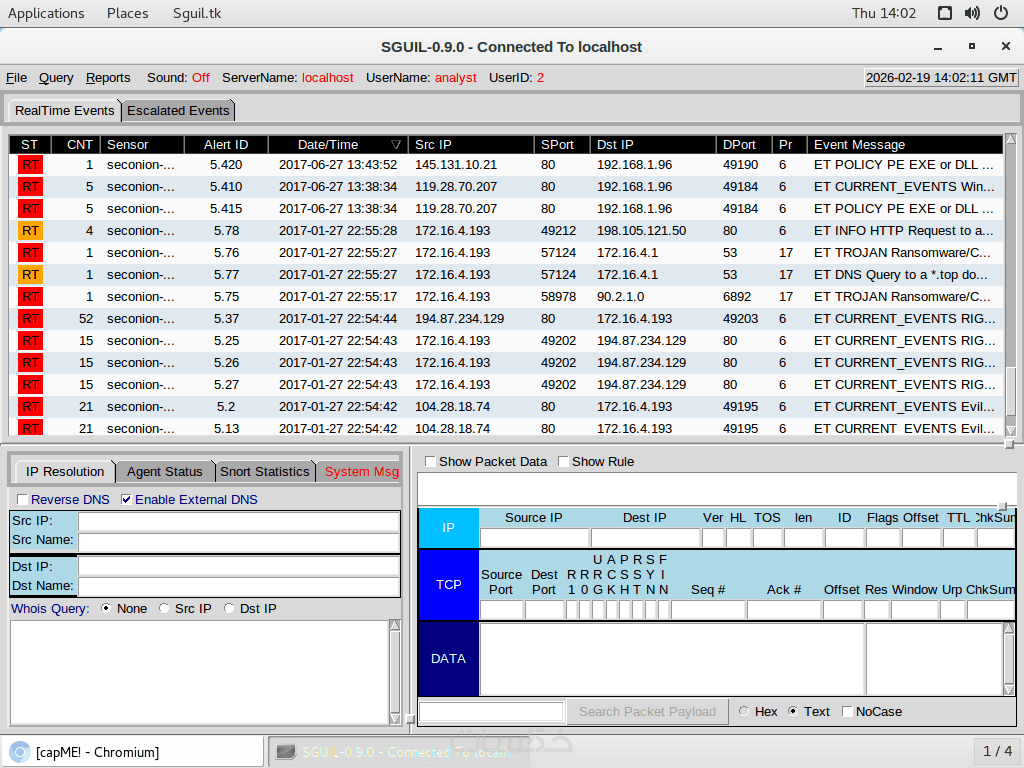

Patient Zero: تحديد أول جهاز مصاب وتتبع مسار انتشار العدوى (Lateral Movement).

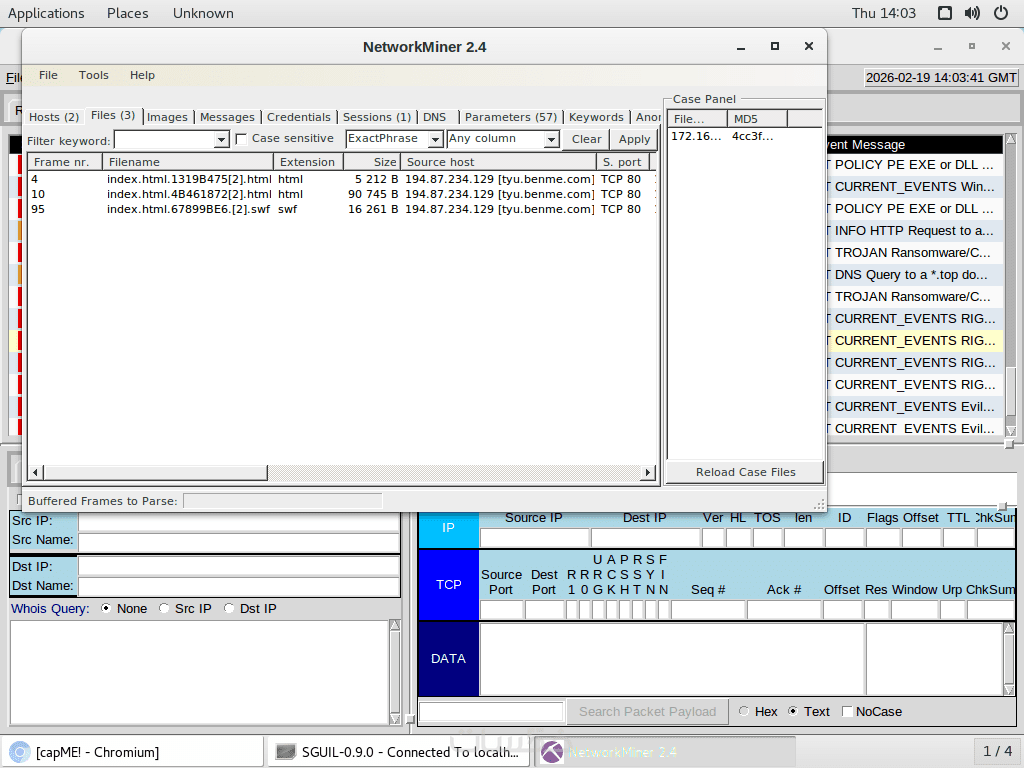

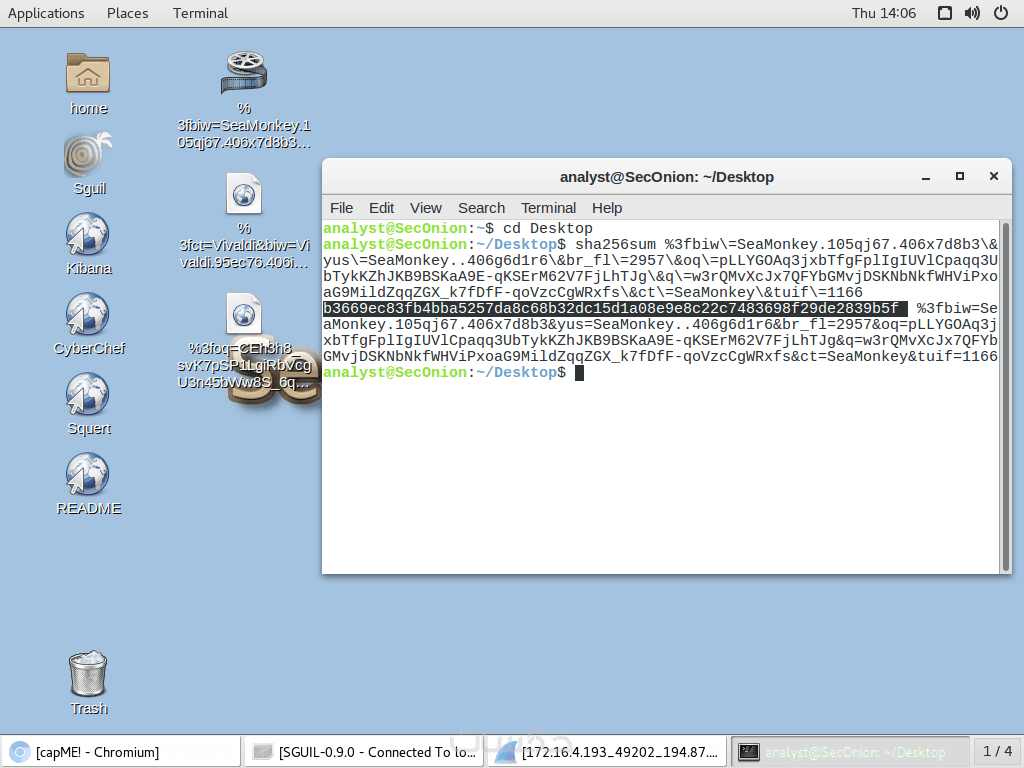

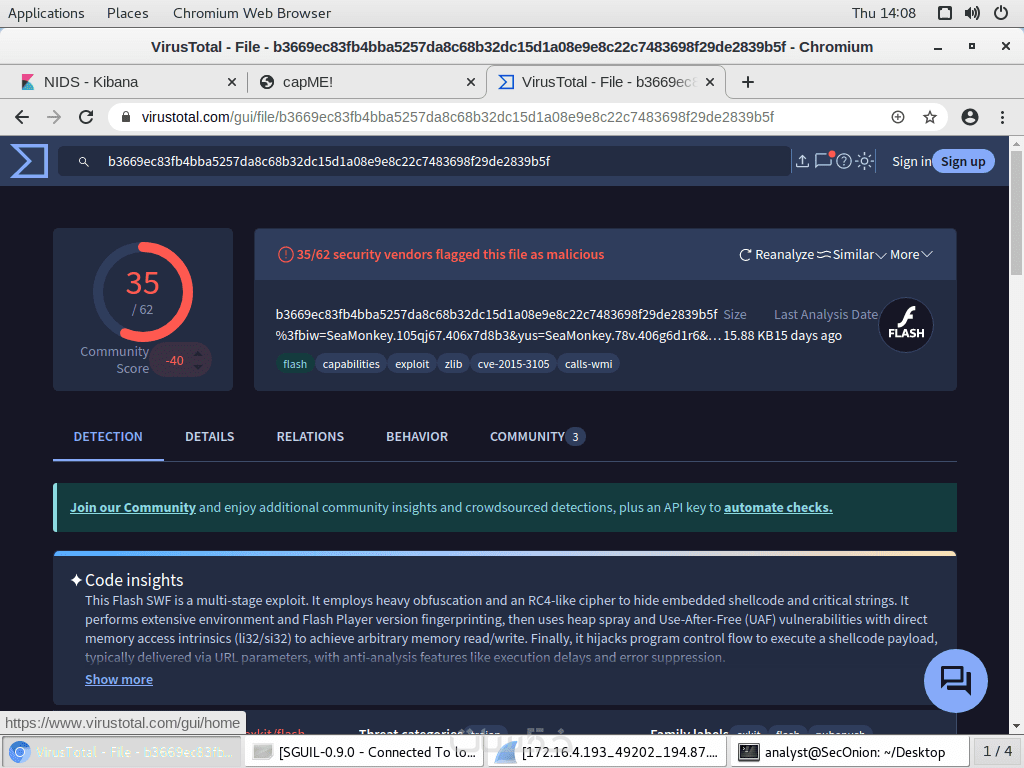

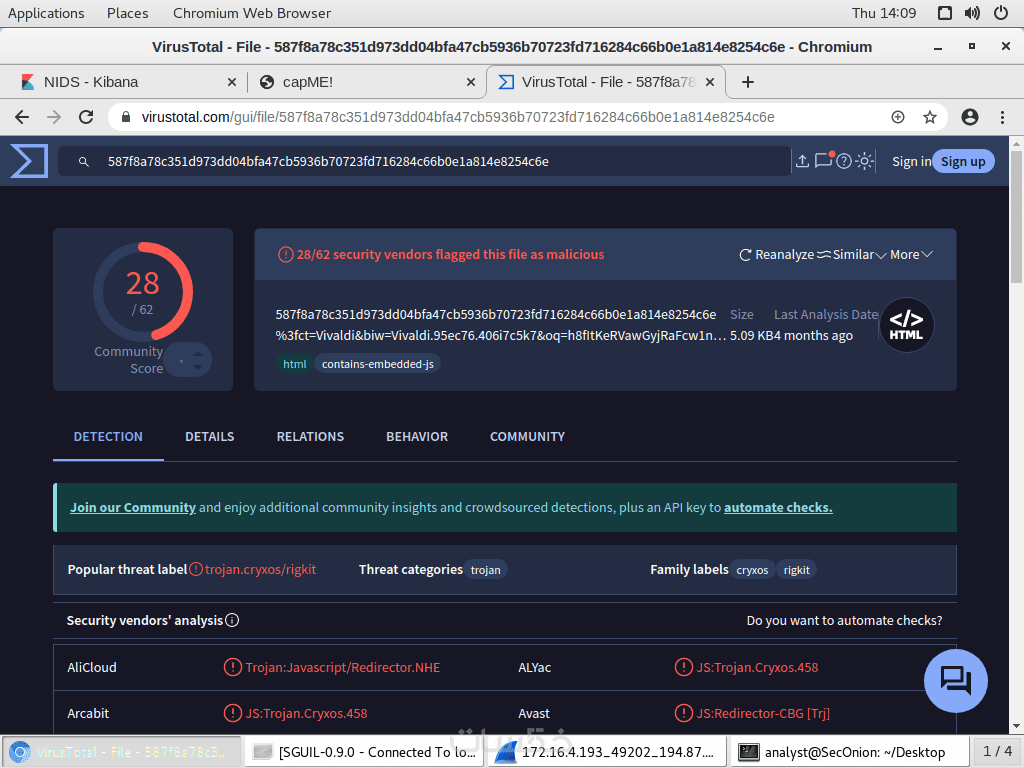

Malware Analysis: استخراج وتحليل الملفات الضارة وفحصها عبر Threat Intel.

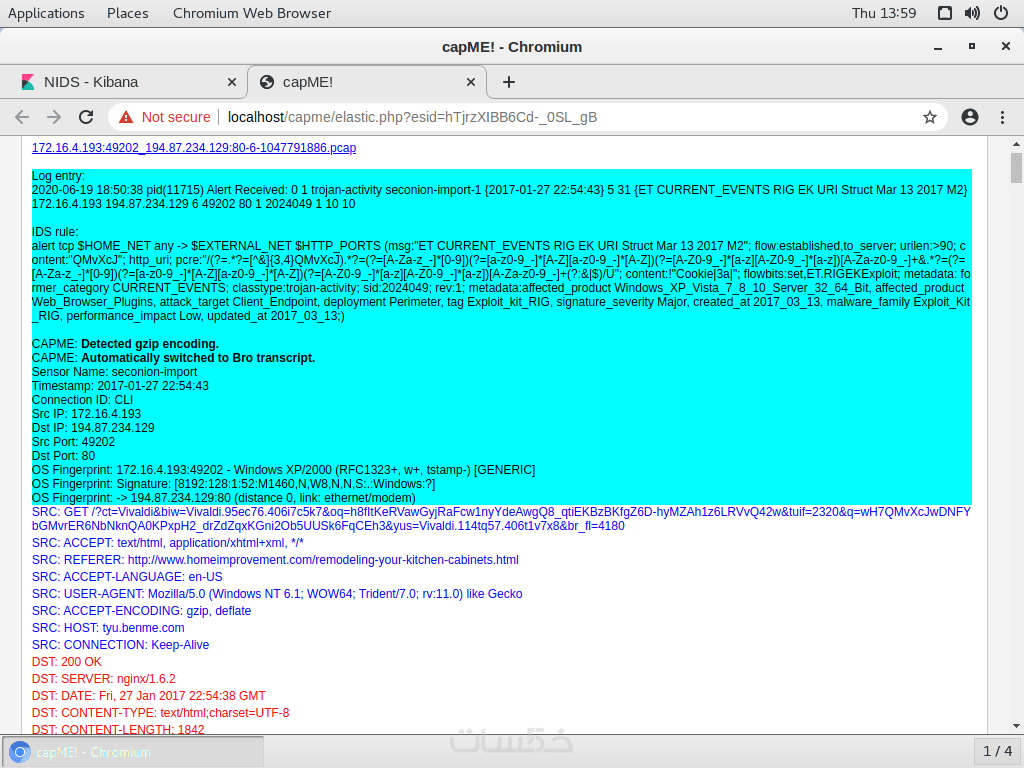

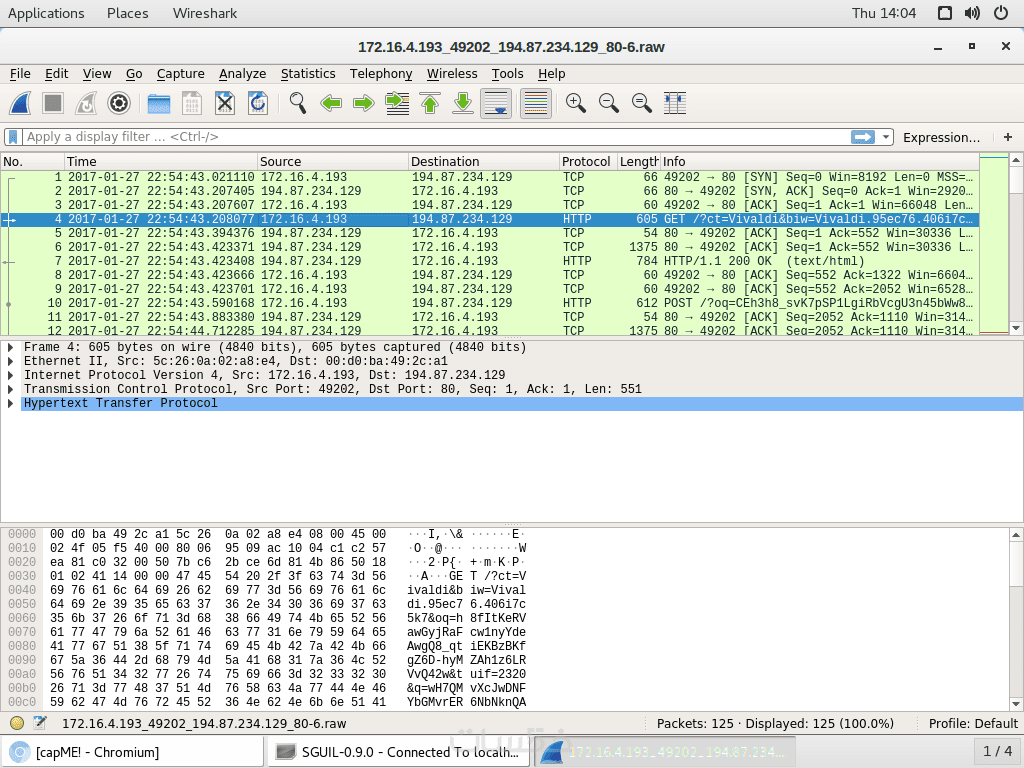

Traffic Analysis: كشف التجسس وسحب البيانات عبر تحليل (HTTP Streams).

Remediation Report: تقرير فني شامل بدورة حياة الهجوم مع توصيات سد الثغرات.

الأدوات المستخدمة:

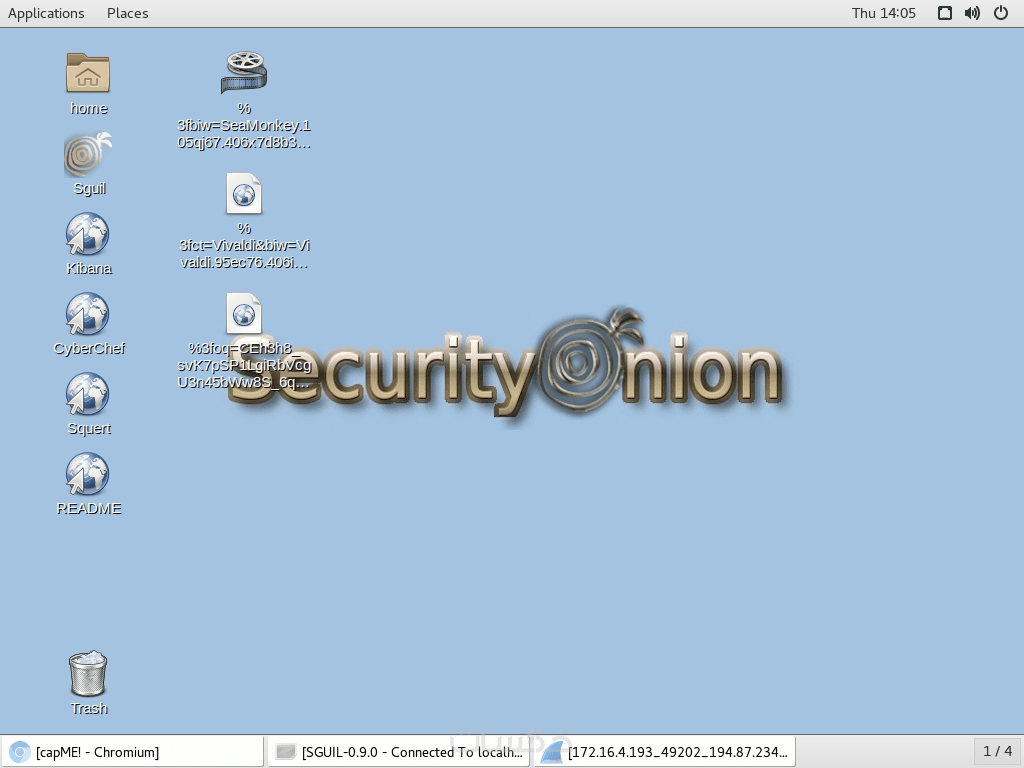

SIEM: Kibana, Snort, Suricata.

Analysis: Wireshark, Network Miner, VirusTotal, CyberChef.

لماذا تختارني؟

أعمل بمنهجية NIST العالمية، مع خبرة في أدوات SOC مثل Security Onion، ولا أكتفي بالمسح الظاهري بل أحقق في الـ PCAP Files لفهم أسلوب المهاجم (TTPs).

السرية التامة لبياناتك هي أولويتي. تواصل معي الآن لنبدأ التحقيق.

مميزات الخدمة

خبرة عمليّة بأدوات احترافية

أمتلك مهارة متقدمة في التعامل مع منصات المراقبة والتحليل الضخمة مثل Security Onion و Sguil، مما يضمن لك إدارة الحوادث السيبرانية بكفاءة عالية واحترافية.

دقة التحليل (Deep Packet Inspection)

عملي لا يتوقف عند مجرد مسح الفيروسات السطحي؛ بل أقوم بتحليل ملفات الـ PCAP بدقة متناهية لفهم أسلوب المهاجم (TTPs)، وتحديد الثغرات التي استغلها بدقة.

منهجية عالمية (NIST Framework)

ألتزم في جميع خطواتي بإطار عمل الاستجابة للحوادث المتوافق مع معايير NIST العالمية، مما يضمن لك عملية تحقيق منظمة، قانونية، ونتائج موثوقة لسد جميع الثغرات.

ما الذي ستستلمه

التقرير الفني الجنائي (Digital Forensics Report)

وثيقة PDF احترافية تشرح بالتفصيل "قصة الاختراق" من البداية للنهاية، موضحاً فيها الثغرة المستغلة، الأجهزة المتضررة، والأنشطة التي قام بها المهاجم داخل شبكتك.

تحليل العينات والبرمجيات الخبيثة (Malware Analysis Insights)

ملخص تقني لسلوك الملفات الضارة التي تم استخراجها من جهازك، يشرح ماذا كانت تحاول أن تفعل (تجسس، سحب بيانات، أو تشفير ملفات).

خطة التعافي والتوصيات الأمنية (Remediation & Hardening Plan)

دليل خطوة بخطوة لكيفية سد الثغرة المكتشفة، وتأمين النظام (Hardening) لمنع أي محاولات اختراق مشابهة في المستقبل وفق المعايير الأمنية العالمية.

مواصفات وحجم الخدمة الأساسية

مقابل الخدمة الأساسية، سأقوم بتحليل حادثة أمنية واحدة (ملف PCAP أو حركة مرور شبكة) بالمواصفات التالية:

- التقرير الفني (Technical Report):

تقرير PDF احترافي (7-10 صفحة) يشمل:

ملخص تنفيذي: حالة الاختراق وخطورتها.

Timeline: الجدول الزمني للهجوم من البداية (Patient Zero).

Evidence: أدلة رقمية ولقطات شاشة من أدوات التحليل.

Remediation: توصيات تقنية لسد الثغرات المكتشفة.

- نوع الملفات المسلمة:

تقرير التحقيق بصيغة PDF و Word